Innehållsförteckning

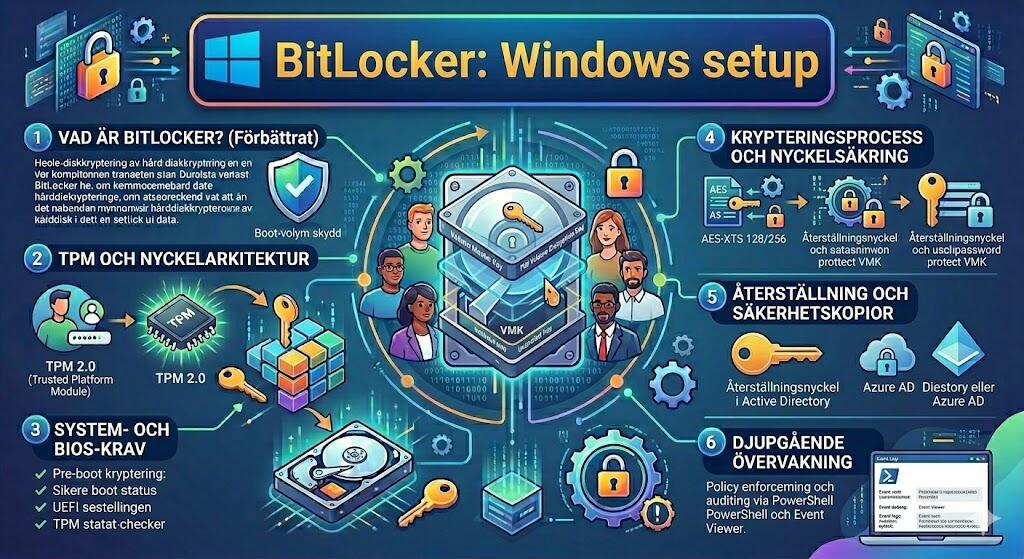

Denna artikel ger en djupgående genomgång av BitLocker, Microsofts inbyggda verktyg för dataskydd och hårddiskkryptering. Vi utforskar hur tekniken fungerar genom att låsa hela volymer för att förhindra obehörig åtkomst, vikten av TPM-moduler (Trusted Platform Module) och hur man hanterar återställningsnycklar på ett säkert sätt. Artikeln täcker installation, konfiguration för både interna och externa diskar (BitLocker To Go), samt avancerade hanteringstips för IT-administratörer. Genom praktiska exempel, detaljerade jämförelser och felsökningsguider får du lära dig hur du maximerar säkerheten för din personliga information eller företagets data mot fysisk stöld och intrångsförsök i en alltmer mobil digital värld.

Introduktion till BitLocker och modernt dataskydd

BitLocker Drive Encryption är en integrerad säkerhetsfunktion i Windows som är utformad för att skydda operativsystemet och användardata genom att kryptera hela hårddisken. I en tid där bärbara datorer ofta lämnas i bilar, på caféer eller tappas bort under resor, utgör okrypterad data en enorm säkerhetsrisk. Utan kryptering kan vem som helst med fysisk tillgång till din dator plocka ur hårddisken, ansluta den till en annan enhet och läsa alla dina filer, oavsett om du har ett Windows-lösenord eller inte. BitLocker sätter stopp för detta genom att kräva en specifik nyckel eller autentisering innan disken ens kan läsas av systemet.

- Heldiskkryptering: Skyddar allt från systemfiler till personliga dokument och temporära filer.

- Integrering med hårdvara: Utnyttjar TPM-chippet på moderkortet för att verifiera systemets integritet.

- Flexibilitet: Stöder kryptering av fasta diskar, operativsystemsenheter och flyttbara USB-minnen.

- Prestanda: Modern hårdvaruacceleration gör att krypteringen har minimal påverkan på datorns hastighet.

Heldiskkryptering: Skyddar allt från systemfiler till personliga dokument och temporära filer.

Integrering med hårdvara: Utnyttjar TPM-chippet på moderkortet för att verifiera systemets integritet.

Flexibilitet: Stöder kryptering av fasta diskar, operativsystemsenheter och flyttbara USB-minnen.

Prestanda: Modern hårdvaruacceleration gör att krypteringen har minimal påverkan på datorns hastighet.

Hur BitLocker fungerar med TPM-teknik

Grunden i BitLockers säkerhet vilar ofta på en hårdvarukomponent som kallas TPM (Trusted Platform Module). Detta är ett litet chip på datorns moderkort som genererar och lagrar kryptografiska nycklar. När du startar en dator med BitLocker aktiverat, kontrollerar TPM-modulen att systemfilerna inte har manipulerats. Om allt ser rätt ut, släpper TPM nyckeln som låser upp hårddisken. Om hårddisken däremot flyttas till en annan dator, eller om BIOS-inställningarna ändras på ett misstänkt sätt, vägrar TPM att lämna ut nyckeln, och användaren tvingas ange en 48-siffrig återställningsnyckel.

| Komponent | Funktion | Betydelse för BitLocker |

| TPM Chip | Hårdvarubaserad nyckellagring. | Förhindrar mjukvarubaserade attacker mot nyckeln. |

| FVEK | Full Volume Encryption Key. | Den faktiska nyckeln som krypterar datan på disken. |

| VMK | Volume Master Key. | Skyddar FVEK och låses upp av TPM eller lösenord. |

| PIN-kod | Extra autentisering vid start. | Ger ett extra lager skydd utöver TPM-kontrollen. |

Systemkrav och versioner av Windows

Det är viktigt att notera att BitLocker inte finns tillgängligt i alla versioner av Windows. För att använda funktionen krävs oftast en Pro-, Enterprise- eller Education-utgåva av Windows 10 eller Windows 11. Hemversionen (Home) har ibland en förenklad funktion som kallas ”Enhetskryptering”, men den saknar de avancerade hanteringsverktyg och den flexibilitet som den fullständiga BitLocker-sviten erbjuder.

Konfigurera BitLocker för operativsystemsenheten

Att aktivera BitLocker på din primära hårddisk (C:) är den viktigaste åtgärden för att säkra din dator. Processen påbörjas genom att söka efter ”Hantera BitLocker” i kontrollpanelen. När du startar krypteringen får du välja hur du vill låsa upp enheten vid start. Det vanligaste är att låta TPM sköta det automatiskt, men för maximal säkerhet rekommenderas att man ställer in en PIN-kod som måste matas in varje gång datorn startas. Detta förhindrar så kallade ”cold boot”-attacker där en angripare försöker läsa ur nyckeln ur RAM-minnet direkt efter start.

- Förberedelse: Systemet kontrollerar att din dator uppfyller kraven och har en aktiv TPM.

- Val av krypteringsläge: Välj mellan ”Endast använt diskutrymme” (snabbare) eller ”Hela enheten” (säkrare för gamla diskar).

- Krypteringstyp: Windows 10/11 erbjuder XTS-AES, vilket är en modernare och säkrare krypteringsalgoritm.

- Systemkontroll: BitLocker gör en omstart för att säkerställa att nycklarna kan läsas korrekt innan krypteringen börjar.

Förberedelse: Systemet kontrollerar att din dator uppfyller kraven och har en aktiv TPM.

Val av krypteringsläge: Välj mellan ”Endast använt diskutrymme” (snabbare) eller ”Hela enheten” (säkrare för gamla diskar).

Krypteringstyp: Windows 10/11 erbjuder XTS-AES, vilket är en modernare och säkrare krypteringsalgoritm.

Systemkontroll: BitLocker gör en omstart för att säkerställa att nycklarna kan läsas korrekt innan krypteringen börjar.

Hantering av återställningsnyckeln

Under konfigurationen tvingas du spara en återställningsnyckel. Detta är din livlina om du glömmer din PIN-kod eller om TPM-modulen går sönder. Du kan spara den på ditt Microsoft-konto, på ett USB-minne eller skriva ut den på papper.

| Lagringsmetod | Fördel | Risk |

| Microsoft-konto | Lättåtkomlig från valfri enhet via webben. | Kräver tillgång till din e-post och tvåfaktorsautentisering. |

| USB-minne | Fysisk kontroll över nyckeln. | Minnet kan tappas bort eller gå sönder. |

| Utskrift | Kan förvaras i ett kassaskåp, immun mot hackning. | Papperet kan förstöras eller hittas av obehöriga. |

| Active Directory | Centraliserad hantering för företag. | Kräver en IT-avdelning och serverinfrastruktur. |

BitLocker To Go: Skydda dina externa enheter

BitLocker To Go är funktionen för att kryptera flyttbara lagringsenheter som USB-minnen och externa hårddiskar. Eftersom dessa enheter är små och lätta att tappa bort, är de ofta den svagaste länken i en säkerhetskedja. När en enhet krypteras med BitLocker To Go, skyddas den med ett lösenord. När du ansluter minnet till en annan Windows-dator, dyker en dialogruta upp som ber om lösenordet innan några filer visas. En stor fördel är att du kan konfigurera din betrodda dator att låsa upp minnet automatiskt, medan alla andra datorer kräver lösenord.

- Universell läsbarhet: Krypterade USB-minnen kan läsas på alla moderna Windows-versioner.

- Skrivskydd: Du kan ställa in policys som kräver att USB-minnen måste vara BitLocker-krypterade för att data ska få skrivas till dem.

- Säkert lösenord: Använd ett långt lösenord då brute-force-skyddet på externa enheter vilar helt på lösenordets styrka.

- Kombinerad användning: Fungerar utmärkt tillsammans med molnlagring för ett redundant skydd.

Universell läsbarhet: Krypterade USB-minnen kan läsas på alla moderna Windows-versioner.

Skrivskydd: Du kan ställa in policys som kräver att USB-minnen måste vara BitLocker-krypterade för att data ska få skrivas till dem.

Säkert lösenord: Använd ett långt lösenord då brute-force-skyddet på externa enheter vilar helt på lösenordets styrka.

Kombinerad användning: Fungerar utmärkt tillsammans med molnlagring för ett redundant skydd.

Användning på andra operativsystem

En viktig begränsning med BitLocker To Go är att det är en proprietär Microsoft-teknik. Det innebär att du som standard inte kan öppna ett BitLocker-krypterat USB-minne på en Mac eller en Linux-dator utan tredjepartsmjukvara. Om du arbetar i en miljö med blandade operativsystem kan detta vara en avgörande faktor att ta hänsyn till vid val av krypteringsmetod.

| Scenario | Rekommenderad inställning | Nytta |

| USB med kunddata | BitLocker To Go med starkt lösenord. | Hindrar dataläckage vid förlust av minnet. |

| Backup-disk hemma | Automatiskt upplåsning på huvuddatorn. | Bekvämlighet utan att offra säkerhet vid inbrott. |

| Delat USB-minne | Ge återställningsnyckeln till en kollega. | Möjliggör åtkomst om lösenordet glöms bort. |

| Känsliga filer på resan | Lösenord + Smartkort-autentisering. | Kräver fysisk hårdvara för att öppna filerna. |

Administrera BitLocker via Grupprincip (GPO)

För företag och IT-administratörer är manuell aktivering av BitLocker på varje dator inte effektivt. Genom att använda grupprinciper i en Windows-domän kan man tvinga fram kryptering på alla klientdatorer automatiskt. Man kan styra vilka krypteringsmetoder som ska tillåtas, kräva att återställningsnycklar automatiskt sparas i Active Directory och förhindra användare från att skriva till okrypterade externa enheter. Detta skapar en centraliserad säkerhetsstruktur där administratören har kontroll över hela organisationens dataskydd.

- Krav på kryptering: Tvinga användare att aktivera BitLocker innan de kan använda datorn normalt.

- Lösenordskomplexitet: Ställ in krav på längd och tecken för BitLocker To Go-lösenord.

- Backuphantering: Se till att alla 48-siffriga nycklar indexeras centralt för enkel återställning.

- Hårdvarurestriktioner: Tillåt BitLocker även på datorer som saknar TPM (kräver då USB-startnyckel).

Krav på kryptering: Tvinga användare att aktivera BitLocker innan de kan använda datorn normalt.

Lösenordskomplexitet: Ställ in krav på längd och tecken för BitLocker To Go-lösenord.

Backuphantering: Se till att alla 48-siffriga nycklar indexeras centralt för enkel återställning.

Hårdvarurestriktioner: Tillåt BitLocker även på datorer som saknar TPM (kräver då USB-startnyckel).

Centraliserad lagring av nycklar i Azure AD

I moderna molnbaserade miljöer sparas BitLocker-nycklar ofta direkt i Azure Active Directory (Microsoft Entra ID). När en användare loggar in på en ny dator som hanteras av företaget, aktiveras krypteringen i bakgrunden och nyckeln laddas upp till molnet. Om användaren senare låser sig ute, kan IT-supporten snabbt hitta nyckeln i Azure-portalen, vilket minimerar nertid och frustration.

| Policyinställning | Effekt | Syfte |

| Require TPM | Tillåter endast start om TPM är intakt. | Skyddar mot hårdvarumanipulation. |

| Backup to AD DS | Sparar nycklar i Active Directory. | Förhindrar permanent dataförlust vid glömska. |

| Disallow non-encrypted | Blockerar skrivning till okrypterade USB. | Tvingar fram säker användning av flyttbara media. |

| Enhanced PINs | Tillåter bokstäver och tecken i PIN-koden. | Ökar motståndskraften mot gissningsattacker. |

Skillnader mellan BitLocker och andra krypteringslösningar

BitLocker är ofta det självklara valet för Windows-användare eftersom det är gratis och integrerat, men det finns alternativ. VeraCrypt är en populär open-source-lösning som erbjuder mer avancerade funktioner som dolda volymer (deniability) och stöd för flera operativsystem. Apple-användare använder istället FileVault. Den stora fördelen med BitLocker är dess djupa integration med Windows-kärnan och hårdvaran (TPM), vilket gör det mer stabilt vid systemuppdateringar och ger bättre prestanda tack vare att Microsoft optimerar drivrutinerna specifikt för detta ändamål.

- VeraCrypt: Bättre för de som kräver ”deniable encryption” eller cross-platform.

- FileVault 2: Motsvarigheten för macOS, liknande funktioner och säkerhet.

- Enhetskryptering: En enklare version för Windows Home som kräver Microsoft-konto.

- Hårdvarukryptering (SED): Vissa SSD-diskar krypterar sig själva; BitLocker kan styra dessa.

VeraCrypt: Bättre för de som kräver ”deniable encryption” eller cross-platform.

FileVault 2: Motsvarigheten för macOS, liknande funktioner och säkerhet.

Enhetskryptering: En enklare version för Windows Home som kräver Microsoft-konto.

Hårdvarukryptering (SED): Vissa SSD-diskar krypterar sig själva; BitLocker kan styra dessa.

När ska man välja vad?

För de flesta användare och småföretag är BitLocker det bästa valet på grund av dess enkelhet och driftsäkerhet. Att hantera VeraCrypt kräver mer teknisk kunskap och felaktig hantering kan leda till att systemet inte startar. BitLocker är designat för att vara ”set and forget”, där säkerheten fungerar i bakgrunden utan att störa användarens vardagliga arbete.

| Egenskap | BitLocker | VeraCrypt | FileVault |

| Pris | Ingår i Win Pro/Ent | Gratis (Open Source) | Ingår i macOS |

| Användarvänlighet | Mycket hög | Medel (Teknisk) | Mycket hög |

| TPM-stöd | Ja, fullt ut | Begränsat | Nej (använder T2/M1-chip) |

| OS-stöd | Endast Windows | Windows, Mac, Linux | Endast Mac |

Prestanda och påverkan på batteritid

En vanlig oro är att kryptering ska göra datorn långsam. Vid BitLockers barndom fanns det en viss mätbar skillnad, men på moderna datorer med processorer som stöder AES-NI (instruktioner för hårdvaruacceleration av kryptering) är skillnaden försumbar. För en vanlig användare som skriver dokument eller surfar märks ingen skillnad alls. Vid tunga diskoperationer, som videoredigering eller stora databaskörningar, kan man se en prestandaförlust på 1–3 %, vilket i de flesta fall är ett billigt pris att betala för total datasäkerhet.

- AES-NI: En teknik i moderna processorer (Intel/AMD) som gör kryptering extremt snabb.

- Batteripåverkan: Den extra processorbelastningen är så liten att batteritiden påverkas minimalt.

- SSD vs HDD: På snabba SSD-enheter märks krypteringen mindre än på gamla mekaniska hårddiskar.

- Initial kryptering: Den första krypteringsprocessen kan ta tid, men kan köras i bakgrunden medan du jobbar.

AES-NI: En teknik i moderna processorer (Intel/AMD) som gör kryptering extremt snabb.

Batteripåverkan: Den extra processorbelastningen är så liten att batteritiden påverkas minimalt.

SSD vs HDD: På snabba SSD-enheter märks krypteringen mindre än på gamla mekaniska hårddiskar.

Initial kryptering: Den första krypteringsprocessen kan ta tid, men kan köras i bakgrunden medan du jobbar.

Optimering av diskprestanda med BitLocker

Om du märker att datorn känns långsam efter aktivering, kontrollera att din SSD stöder hårdvarukryptering. BitLocker kan ibland konfigureras att lämna över krypteringsjobbet till själva hårddiskens controller (eDrive). Detta avlastar processorn helt, men kräver att både disk och moderkort stöder specifika standarder (IEEE 1667).

| Moment | Tidsåtgång (Exempel) | Påverkan på användaren |

| Aktivering | 1-2 minuter | Kräver omstart. |

| Kryptering av 500GB SSD | 20-60 minuter | Kan jobba vidare som vanligt. |

| Upplåsning vid start | 2-5 sekunder | Knappt märkbar fördröjning. |

| Filkopiering | Ingen märkbar skillnad | Samma upplevelse som okrypterat. |

Felsökning och vanliga BitLocker-problem

Det vanligaste problemet användare stöter på är att BitLocker går in i ”Återställningsläge”. Detta händer ofta efter en BIOS-uppdatering, om man bytt hårdvara i datorn eller om man försökt starta från en USB-sticka. Windows ser detta som ett potentiellt intrångsförsök och låser disken. För att komma vidare måste du ange din 48-siffriga återställningsnyckel. Ett annat problem kan vara att BitLocker vägrar starta på grund av att TPM saknas eller är inaktiverad i BIOS.

- Återställningsläge: Beror oftast på ändrad hårdvarukonfiguration eller osäkra startfiler.

- Glömd PIN-kod: Kräver återställningsnyckeln för att låsa upp.

- TPM-fel: Kontrollera att TPM 2.0 är aktiverat i datorns säkerhetsinställningar (UEFI).

- Diskfel: Om hårddisken har fysiska skador kan krypteringen göra det svårare att rädda data.

Återställningsläge: Beror oftast på ändrad hårdvarukonfiguration eller osäkra startfiler.

Glömd PIN-kod: Kräver återställningsnyckeln för att låsa upp.

TPM-fel: Kontrollera att TPM 2.0 är aktiverat i datorns säkerhetsinställningar (UEFI).

Diskfel: Om hårddisken har fysiska skador kan krypteringen göra det svårare att rädda data.

Vad gör man om man tappat bort nyckeln?

Det korta och brutala svaret är: om du inte har återställningsnyckeln och TPM-modulen inte låser upp disken, är din data förlorad. Detta är hela poängen med stark kryptering. Det finns inga bakvägar för polisen eller Microsoft att låsa upp din disk. Därför är det kritiskt att alltid ha en backup av både dina filer och din återställningsnyckel på en säker plats.

| Problem | Symptom | Lösning |

| Blå skärm ber om nyckel | Datorn startar inte normalt. | Hämta nyckeln från Microsoft-kontot. |

| BitLocker kan ej aktiveras | Felmeddelande om TPM. | Aktivera TPM i BIOS/UEFI. |

| Enheten är skrivskyddad | Kan ej spara till USB. | Enheten är krypterad, lås upp den först. |

| Avaktivering tar lång tid | Framstegsmätaren står stilla. | Avvakta, dekryptering av hela disken tar tid. |

Säkerhetsaspekter och potentiella sårbarheter

Ingen säkerhet är 100-procentig, och det gäller även BitLocker. Forskare har genom åren demonstrerat attacker där man fysiskt ”tjuvlyssnar” på kommunikationen mellan processorn och TPM-chippet för att fånga upp krypteringsnyckeln. Dessa attacker kräver dock mycket avancerad utrustning och fysisk tillgång till datorn under en längre tid. För den vanliga användaren och de flesta företag ger BitLocker ett skydd som är mer än tillräckligt mot tjuvar och industrispionage.

- Cold Boot-attacker: Kan motverkas genom att kräva PIN-kod vid start.

- DMA-attacker: Skyddas numera effektivt genom Windows ”Kernel DMA Protection”.

- Hårdvarumanipulation: TPM upptäcker om någon försökt modifiera hårdvaran.

- Social Engineering: Den största risken är ofta att någon lurar till sig din PIN eller återställningsnyckel.

Cold Boot-attacker: Kan motverkas genom att kräva PIN-kod vid start.

DMA-attacker: Skyddas numera effektivt genom Windows ”Kernel DMA Protection”.

Hårdvarumanipulation: TPM upptäcker om någon försökt modifiera hårdvaran.

Social Engineering: Den största risken är ofta att någon lurar till sig din PIN eller återställningsnyckel.

Vikten av att kombinera med andra skydd

Kryptering skyddar din data när datorn är avstängd eller stulen. När du väl har loggat in och disken är upplåst, skyddar BitLocker dig inte mot virus, ransomware eller nätfiske. Därför måste BitLocker ses som en del av en större säkerhetsstrategi som även inkluderar antivirus, brandvägg och ett medvetet beteende på nätet.

| Hot | Skyddas av BitLocker? | Kommentar |

| Stulen laptop | Ja, helt och hållet | Tjuven kan inte läsa filerna utan nyckel. |

| Virus/Malware | Nej | Krypteringen är transparent när datorn är på. |

| Fysiskt utplockad disk | Ja | Disken är oläslig i en annan dator. |

| Nätfiske (Phishing) | Nej | Skyddar inte mot att du ger bort dina lösenord. |

Framtiden för kryptering i Windows

Microsoft fortsätter att utveckla BitLocker för att möta nya hot. Med Windows 11 blev TPM 2.0 ett krav för alla nya datorer, vilket innebär att baslinjen för säkerhet har höjts drastiskt. Vi ser också en trend där kryptering blir mer osynlig för användaren; på många moderna enheter är kryptering påslagen som standard från första början utan att användaren ens behöver tänka på det. I framtiden kan vi förvänta oss ännu bättre integration med biometriska data (Windows Hello) och molnbaserad identitetshantering för att göra upplåsningen både säkrare och smidigare.

- Passwordless: Framtiden rör sig mot att PIN-koder ersätts helt av ansiktsigenkänning eller fingeravtryck.

- Pluton Security Processor: Microsofts nya säkerhetschip som integreras direkt i processorn för att eliminera bus-attacker.

- Automatiserad Policy: Bättre verktyg för att automatiskt säkra data baserat på dess känslighet.

- Quantum-Resistant Encryption: Förberedelser för en framtid där kvantdatorer kan hota dagens algoritmer.

Passwordless: Framtiden rör sig mot att PIN-koder ersätts helt av ansiktsigenkänning eller fingeravtryck.

Pluton Security Processor: Microsofts nya säkerhetschip som integreras direkt i processorn för att eliminera bus-attacker.

Automatiserad Policy: Bättre verktyg för att automatiskt säkra data baserat på dess känslighet.

Quantum-Resistant Encryption: Förberedelser för en framtid där kvantdatorer kan hota dagens algoritmer.

Slutsatser och rekommendationer

BitLocker är ett av de mest kraftfulla verktygen du har i din Windows-dator för att skydda din integritet. För de flesta är den rekommenderade konfigurationen enkel: aktivera BitLocker, kräv en PIN-kod vid start om du har känslig data, och säkerställ att din återställningsnyckel finns lagrad på minst två oberoende platser (t.ex. Microsoft-kontot och en fysisk utskrift). Genom att ta dessa enkla steg gör du din dator till ett digitalt kassaskåp som är näst intill omöjligt att knäcka för obehöriga.

Vanliga frågor om BitLocker

Vad händer om jag glömmer min BitLocker-PIN

Om du glömmer din PIN-kod måste du använda din 48-siffriga återställningsnyckel. Utan denna nyckel finns det inget sätt att få åtkomst till din data, och du blir tvungen att formatera om hårddisken och förlora alla filer.

Kan jag använda BitLocker på Windows Home

Nej, den fullständiga BitLocker-funktionen kräver Windows Pro, Enterprise eller Education. Windows Home har dock ofta en förenklad funktion som kallas ”Enhetskryptering” som ger ett liknande basskydd om du loggar in med ett Microsoft-konto.

Saktar BitLocker ner min dator

På de flesta moderna datorer är prestandaförlusten inte märkbar (ofta under 1-2 %). Moderna processorer har inbyggd hårdvaruacceleration för att hantera kryptering mycket effektivt.

Måste jag ha ett TPM-chip för att använda BitLocker

Det rekommenderas starkt, men det går att använda BitLocker utan TPM genom att ändra en inställning i grupprinciperna. Du måste då använda ett USB-minne som ”startnyckel” som måste sitta i datorn varje gång den startas.

Är BitLocker säkert mot polisen eller underrättelsetjänster

BitLocker använder AES-kryptering som anses vara mycket säker. Om du har ett starkt lösenord eller PIN-kod och inga bakvägar finns via t.ex. ditt Microsoft-konto, är det extremt svårt för någon att ta sig in.

Kan jag kryptera bara en mapp istället för hela disken

Nej, BitLocker krypterar hela volymer (diskar). Om du bara vill kryptera enstaka mappar eller filer kan du använda funktionen EFS (Encrypting File System) eller skapa en lösenordsskyddad zip-fil.

Fungerar BitLocker på SSD-diskar

Ja, BitLocker fungerar utmärkt på SSD-diskar. Det finns till och med stöd för att använda hårdvarukryptering inbyggd i vissa SSD-enheter för att avlasta datorns processor.

Kan jag flytta en BitLocker-krypterad disk till en annan dator

Ja, men den kommer omedelbart att be om återställningsnyckeln eftersom den nya datorns TPM-chip inte känner igen enheten. När du väl angett nyckeln kan du läsa datan som vanligt.

Hur stänger jag av BitLocker

Du går till Kontrollpanelen > System och säkerhet > BitLocker-enhetskryptering och väljer ”Inaktivera BitLocker”. Datorn kommer då att dekryptera hårddisken, vilket kan ta en stund beroende på hur mycket data du har.

Vad är skillnaden mellan BitLocker och BitLocker To Go

BitLocker används för interna hårddiskar där operativsystemet ligger, medan BitLocker To Go är anpassat för flyttbara enheter som USB-minnen och externa hårddiskar.